Rò rỉ 38 triệu bản ghi thông tin cá nhân từ nền tảng ứng dụng Microsoft Power

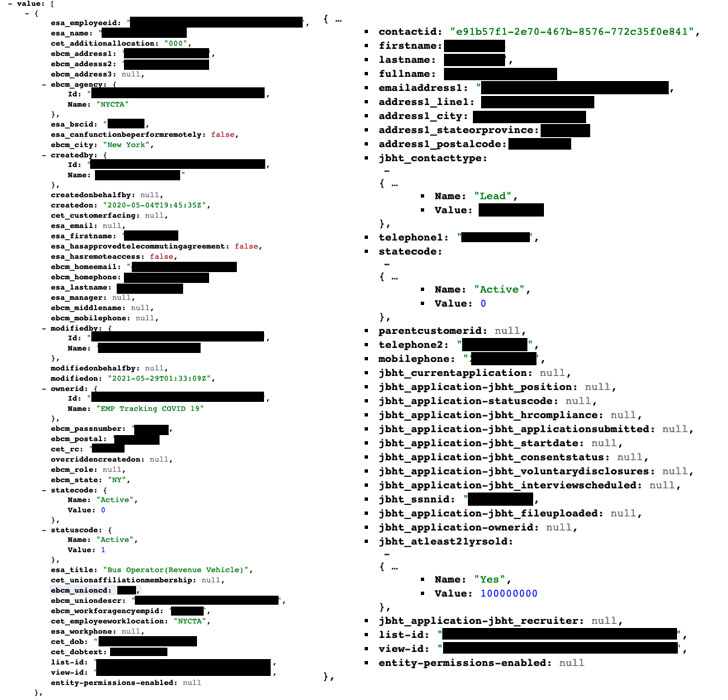

Nhóm nghiên cứu UpGuard Research vừa tiết lộ: "Các kiểu dữ liệu bị rò rỉ ở các cổng là khác nhau, bao gồm thông tin cá nhân được sử dụng để theo dõi kết nối tình hình dịch bệnh Covid-19, các lịch hẹn tiêm chủng vacxin Covid-19, số an sinh xã hội cho người xin việc, ID nhân viên và hàng triệu tên cùng địa chỉ email".

Các cơ quan chính quyền Indiana, Maryland và thành phố New York cùng các công ty tư nhân như American Airlines, Ford, J.B. Hunt và Microsoft được cho là đã bị ảnh hưởng. Trong số những thông tin nhạy cảm bị lộ lọt có 332.000 địa chỉ email và ID nhân viên được các dịch vụ tính lương toàn cầu của Microsft sử dụng và hơn 85.000 bản ghi liên quan tới hệ thống hỗ trợ kinh doanh cùng các cổng thực tế hỗn hợp tăng cường (Mixed Reality).

Power Apps là một nền tảng phát triển do Microsoft hỗ trợ để xây dựng các ứng dụng kinh doanh tùy chỉnh theo phương pháp phát triển phần mềm low-code hoạt động trên thiết bị di động và web bằng cách sử dụng các mẫu dựng sẵn, ngoài ra còn cung cấp các API cho phép các ứng dụng khác truy nhập vào dữ liệu, bao gồm các tùy chọn để truy xuất và lưu giữ thông tin.

Dịch vụ này là một bộ các ứng dụng, trình kết nối và nền tảng dữ liệu, tạo môi trường phát triển nhanh để xây dựng các ứng dụng tùy chình cho các nhu cầu của doanh nghiệp. Tuy nhiên, cấu hình sai trong cách cổng thông tin chia sẻ và lưu trữ dữ liệu có thể dẫn đến tình huống dữ liệu nhạy cảm bị truy nhập công khai, gây nguy cơ rò rỉ dữ liệu.

Các nhà nghiên cứu cho biết: "Những cổng Power Apps có các tùy chọn được xây dựng để chia sẻ dữ liệu, nhưng chúng cũng có sẵn nhiều dữ liệu nhạy cảm. Trong các trường hợp như các trang đăng ký tiêm chủng vacxin Covid-19 có các loại dữ liệu được công khai như vị trí các điểm tiêm chủng, thời gian hẹn và dữ liệu nhạy cảm phải đặt ở chế độ riêng tư như thông tin nhận dạng cá nhân của những người được tiêm chủng".

Hiện Microsoft đã được thông báo về vụ rò rỉ dữ liệu này và đã cảnh báo các khách hàng đám mây của chính phủ về vấn đề này. Ngoài ra, Microsoft đã phát hành công cụ có tên là Portal Checker để phát hiện bất kỳ khả năng hiển thị nào phát sinh vì lý do sai cấu hình, đồng thời phát hành các bản cập nhật để các cổng mới được tạo sẽ có các quyền bắt buộc đối với bảng được thực thi cho bất kỳ các biểu mẫu và danh sách cài đặt Enable Table Permissions.

Các nhà nghiên cứu cảnh báo: "Mặc dù Microsoft cho rằng vấn đề ở đây không hoàn toàn là một lỗ hổng phần mềm mà là một vấn đề về nền tảng yêu cầu thay đổi mã cho sản phẩm, do đó sẽ đi kèm một loạt các lỗ hổng bảo mật. Việc thay đổi sản phẩm theo các hành vi của người dùng là một giải pháp tốt hơn là gán toàn bộ việc mất dữ liệu là do là cấu hình sai của người dùng cuối, cho phép sự cố tiếp diễn và khiến người dùng cuối phải chịu rủi ro về an ninh mạng do xâm phạm dữ liệu".

Trần Thanh Tùng