Quản trị định danh và truy cập trong bảo mật thông tin

Các hệ thống quản trị định danh (Identity Management) hiện nay

Đây là một bộ phận không thể tách rời của hạ tầng công nghệ thông tin và hiện vẫn đang được các doanh nghiệp tiếp tục triển khai. Chúng bao gồm các thành phần chính sau:

• Các dịch vụ thư mục và xác thực: là những sản phẩm đầu tiên trong số các sản phẩm quản trị định danh. Chúng sử dụng chuẩn Lightweight Directory Access Protocol (LDAP) - một thư mục tiêu chuẩn để lưu trữ thông tin về người dùng và chính sách.

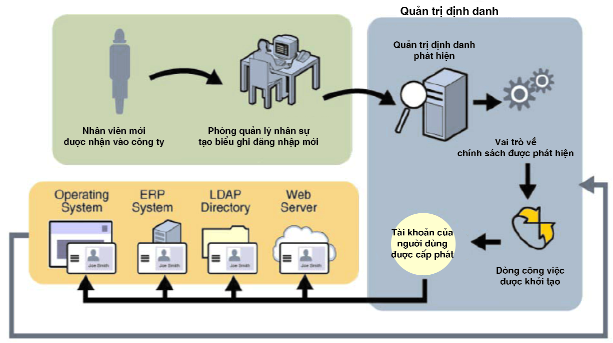

• Các hệ thống dự liệu (Provisioning:) thực hiện việc thêm, xoá, sửa tài khoản người dùng trên các hệ thống không đồng nhất của doanh nghiệp. Các hệ thống này thường cung cấp cả các luồng công việc (workflow), cho phép tin học hoá quy trình phê duyệt các thay đổi với tài khoản người dùng và khả năng quản trị vai trò (role management) - những tính năng tăng cường bảo mật và khả năng tuân thủ các quy định. Các quy trình này phải tích hợp với các bộ phận nghiệp vụ của doanh nghiệp, ít nhất là với hệ thống quản trị nhân sự, để các hoạt động trong quá trình quản lý nhân sự trở thành yếu tố kích hoạt quá trình tạo/thay đổi tài khoản truy cập hệ thống, giúp quản lý toàn bộ vòng đời của mỗi định danh. Hệ thống dự liệu được tích hợp với các cấu phần khác của hệ thống quản trị định danh và các hệ thống công nghệ thông tin sẵn có để đảm bảo quyền hạn của người dùng được quản trị và cấp phát theo chính sách của doanh nghiệp. Tuỳ theo vị trí công việc (phòng, ban; chức vụ) và địa bàn công tác, người dùng được cấp quyền vừa đủ để tác nghiệp. Chẳng hạn, một nhân viên chuyên liên hệ khách hàng sẽ chỉ cần có những thông tin như: tên, địa chỉ, số điện thoại của khách hàng (và một số thông tin khác theo quy định). Việc quản trị sẽ đơn giản hơn rất nhiều nhờ sự kết hợp với phần mềm quản trị vai trò (role management). Thay vì quản trị hàng ngàn nhân viên, mỗi nhân viên có tài khoản ở một số hệ thống ứng dụng khác nhau, doanh nghiệp chỉ cần quản trị vài chục “vai trò”. Nhân viên có vai trò nào sẽ được phân quyền tương ứng với vai trò đó.

Hệ thống dự liệu tích hợp với hệ thống quản lý nhân sự

• Các hệ thống quản trị truy cập Web (WAM) cung cấp dịch vụ đăng nhập một lần (single sign-on - SSO) và cấp phép cho các ứng dụng web không đăng nhập một lần đồng nhất.

• Các hệ thống xác thực mạnh sử dụng nhiều thành tố để cung cấp khả năng xác thực người dùng chặt chẽ và bảo mật hơn.

Hệ thống quản lý theo vai trò (role) phối hợp với hạ tầng quản trị định danh

• Công nghệ Federation: công nghệ mở rộng khả năng đăng nhập một lần tới các đối tác và khách hàng được phép truy cập các ứng dụng nội bộ của doanh nghiệp.

Các hệ thống quản trị định danh tiên tiến

Các hệ thống này có sự phát triển cao hơn với các công nghệ quản trị mới như quản trị tài khoản cao cấp (privileged account management), Active Directory (AD) bridge, quản trị thông tin an ninh (Security information management - SIM), quản trị phân quyền (entitlement management), thư mục ảo (virtual directory) và đăng nhập một lần (SSO) ở phạm vi doanh nghiệp. Hệ thống này càng ngày càng được triển khai rộng rãi và đạt được tốc độ phát triển cao hơn các hệ thống kiểu cũ. Có thể tóm lược về những công nghệ mới đó như sau:

• Quản trị tài khoản cao cấp (Privileged account management) là một sản phẩm mới đang được phổ biển rất nhanh, bổ sung cho những hạn chế của hệ thống dự liệu trong việc quản trị các tài khoản quản trị dùng chung, các tài khoản truy xuất hệ thống được “nhúng” trong các phần mềm. Các tài khoản quản trị dùng chung như root trên Unix được phân quyền hạn lớn và không thể xoá khỏi hệ thống nên rất khó kiểm soát và quy trách nhiệm khi có sự cố. Một nhiệm vụ phức tạp hơn mà không phải phần mềm quản trị tài khoản cao cấp nào cũng thực hiện được là quản lý các tài khoản nhúng trong các phần mềm. Những tài khoản này xuất hiện rất nhiều trong quá trình tác nghiệp như: các script (shell hoặc Perl) khởi động/ shutdown cơ sở dữ liệu, các server ứng dụng và dịch vụ của Windows, đó là chưa kể đến nhiều ứng dụng kinh doanh thông thường sử dụng tài khoản để truy cập cơ sở dữ liệu - tất cả những ứng dụng đó đều lưu trữ mật khẩu ngay trong máy để sử dụng. Việc nhúng mật khẩu trong phần mềm/các tệp cấu hình rất nguy hiểm về góc độ bảo mật vì bất kỳ ai có quyền truy cập chúng đều có thể đánh cắp mật khẩu để thực hiện những việc không được phép. Mặc dù mật khẩu mà các dịch vụ của Windows sử dụng do hệ thống sinh ngẫu nhiên và được mã hoá nhưng chúng cũng yếu không kém các mật khẩu nhúng khác, chúng hầu như không thay đổi, trong khi người quản trị có thể thay đổi những mật khẩu nhúng khác mỗi năm một lần. Đặc điểm này khiến việc sử dụng các tài khoản nhúng - điều không thể tránh khỏi - vi phạm nghiêm trọng quy định về việc thay đổi mật khẩu định kỳ. Các phần mềm quản trị tài khoản cao cấp giải quyết những khó khăn trên bằng hai phương pháp truy xuất (check-out) mật khẩu là tương tác và thông qua lập trình. Với phương pháp tương tác, nhân viên quản trị sẽ đăng nhập vào hệ thống quản trị tài khoản cao cấp qua giao diện web và nhận được mật khẩu sử dụng một lần để truy cập Windows Terminal Services, Secure Shell, telnet hay SQL. Khi hết thời gian cho phép, hệ thống quản trị tài khoản cao cấp sẽ đổi mật khẩu thành một giá trị khác do nó sinh ra. Để xử lý vấn đề của các tài khoản nhúng, các sản phẩm quản trị tài khoản cao cấp quản lý mật khẩu tập trung và cung cấp giao diện lập trình để các ứng dụng kết nối, nhận mật khẩu truy cập trong quá trình thực thi. Cách đơn giản nhất để truy xuất mật khẩu được quản lý tập trung là sử dụng một Secure Shell client. Đối với những trường hợp khác có thể cần cài đặt middleware và việc chỉnh sửa chương trình ứng dụng sẽ tương đối tốn công sức. Với các server ứng dụng (những phần mềm người dùng không thể chỉnh sửa) cần đọc mật khẩu chứa trong các tệp cấu hình, vấn đề còn khó hơn gấp bội vì phần mềm quản lý tài khoản cao cấp không thể biết được khi nào các tệp cấu hình sẽ được truy xuất. Một số nhà cung cấp giải pháp xử lý vấn đề này bằng cách xây dựng các môđun đặc biệt dành cho từng server ứng dụng.

• AD bridge là các sản phẩm mở rộng khả năng xác thực, cấp phép và quản trị định danh từ hệ thống Active Directory sang các nền tảng khác ngoài Windows, như UNIX, Linux và Mac OS. Với AD bridge, doanh nghiệp có thể quản trị định danh và cấp phép tập trung các nền tảng khác bằng Active Directory. Thêm vào đó, những người dùng của các hệ thống ngoài Windows có thể xác thực thông qua Active Directory và đem lại khả năng đăng nhập một lần (SSO) giữa nhiều hệ thống khác nhau. AD bridge đang ngày càng phổ biến vì chúng giúp các doanh nghiệp tận dụng chi phí đầu tư cho Active Directory để cung cấp thêm dịch vụ bảo mật cho các nền tảng khác cũng như đơn giản hoá quá trình kiểm toán hệ thống.

• Quản trị thông tin an ninh (SIM) thường không được coi là một công nghệ quản trị định danh nhưng gần đây nó được nhiều doanh nghiệp sử dụng để bổ trợ cho các dự án quản trị định danh. Ngoài việc quản trị các sự cố, hệ thống SIM còn được dùng để hỗ trợ quá trình xác thực/cấp phép, đánh giá việc truy cập của người dùng trong một thời gian nhất định để rà soát an ninh của ứng dụng, đảm bảo tuân thủ các quy định bảo mật.

• Quản trị phân quyền (entitlement management) đem lại khả năng cấp phép mạnh hơn với tính năng phối hợp (interoperability) giữa các hệ thống thông qua eXtensible Access ControlMarkup Language (XACML) . Điều này cho phép doanh nghiệp phát huy hiệu quả đầu tư bằng cách xây dựng/sử dụng các thành phần có thể làm việc được với nhiều sản phẩm quản trị phân quyền khác nhau. Nếu trước đây doanh nghiệp thường phải tự xây dựng các cấu phần đó thì hiện nay các nhà cung cấp đã có sẵn các plug-in cho các server ứng dụng như IBM WebSphere và các sản phẩm trên Microsoft Windows (kể cả SharePoint).

• Dịch vụ thư mục ảo (Virtual directories) đảm bảo cung cấp thông tin về người dùng và chính sách cho các ứng dụng cần sử dụng từ nhiều nguồn khác nhau như các cơ sở dữ liệu, các dịch vụ thư mục LDAP, Active Directory và cả mainframe mà không cần triển khai một kho dữ liệu tập trung – điều rất khó khăn và tốn kém trong môi trường phân tán. Trước đây, khách hàng chủ yếu của dịch vụ thư mục cảo là các hệ thống WAM. Ngày nay, các doanh nghiệp đã triển khai virtual directories cho các ứng dụng khác như entitlement management, federation và enterprise single sign-on.

• Các sản phẩm đăng nhập một lần (SSO) mức doanh nghiệp đang trở nên hoàn thiện, ít phải tuỳ biến nên dễ triển khai hơn. Xu hướng mới hiện nay là tích hợp giữa hệ thống SSO và các ứng dụng ở mức giao dịch. Một ví dụ của việc này là phần mềm quản lý khám bệnh ở các cơ sở y tế truy xuất đến ứng dụng SSO để xác thực và kiểm tra lại quyền của bác sỹ trước khi cho phép ghi đơn thuốc.

Một số vấn đề cần quan tâm khi lựa chọn/triển khai hệ thống IAM

Tích hợp luôn là vấn đề quan trọng đối với các hệ thống công nghệ nhưng riêng với hệ thống IAM, vai trò của yếu tố này phải được coi là hết sức quan trọng. Các hệ thống dự liệu không thể triển khai được nếu không tích hợp với các hệ thống và ứng dụng của doanh nghiệp. Việc kết hợp các sản phẩm riêng lẻ sẽ đem lại hiệu quả cao khi triển khai hệ thống quản lý định danh. Chẳng hạn như việc kết hợp hệ thống dự liệu với hệ thống đăng nhập một lần và hệ thống xác thực mạnh sẽ nâng cao khả năng bảo mật; các sản phẩm WAM và federation cần kết hợp để đem lại gói bảo mật tổng thể cho các ứng dụng web.

Để triển khai hệ thống IAM, chúng ta không nhất thiết phải mua theo kiểu trọn gói (mua cả bộ sản phẩm của một nhà cung cấp), mặc dù mua trọn gói có thể làm giảm chi phí và tăng khả năng tích hợp, nhưng điều này không phải lúc nào cũng đúng. Nhiều công ty lớn cũng tạo nên bộ sản phẩm của mình từ các sản phẩm mua lại của các công ty nhỏ, vì vậy khả năng cộng tác của “tổ hợp” đó chưa chắc đã cao hơn khả năng cộng tác giữa các sản phẩm riêng biệt. Mặt khác, sự phổ biến và trưởng thành của các hệ thống IAM một phần là nhờ tính chuẩn hóa (sử dụng các tiêu chuẩn mở) của chúng. Hơn nữa, một số sản phẩm của các công ty nhỏ lại có được công nghệ/giải pháp mới mà các công ty lớn chưa có được – mà đó lại có thể là tính năng đặc biệt cần thiết cho môi trường ứng dụng riêng biệt của công ty.