Rò rỉ 65.000 tài liệu của Chính phủ Thụy Sĩ

Xplain là nhà cung cấp giải pháp phần mềm và công nghệ của Thụy Sĩ cho nhiều cơ quan chính phủ, đơn vị hành chính và cả lực lượng quân sự. Theo Trung tâm An ninh mạng quốc gia Thụy Sĩ (NCSC), các tin tặc đã xâm phạm hệ thống của Xplain vào ngày 23/5/2023.

Một cuộc điều tra của NCSC đã tiết lộ rằng khoảng 65.000 tài liệu liên quan đến chính phủ liên bang đã bị những kẻ tấn công công bố trên Darknet vào ngày 14/6/2023.

Dữ liệu nhạy cảm của Chính phủ Thụy Sĩ bị tin tặc rò rỉ

Chính phủ Thụy Sĩ đã bắt đầu tiến hành cuộc điều tra và cho biết dữ liệu bị rò rỉ có thể chứa các tệp tài liệu thuộc Cơ quan Quản lý Liên bang Thụy Sĩ. Trong một tuyên bố mới được công bố vào ngày 07/3/2024, Chính phủ Thụy Sĩ xác nhận khoảng 65.000 tài liệu của chính phủ nước này đã bị xâm phạm sau vụ tấn công.

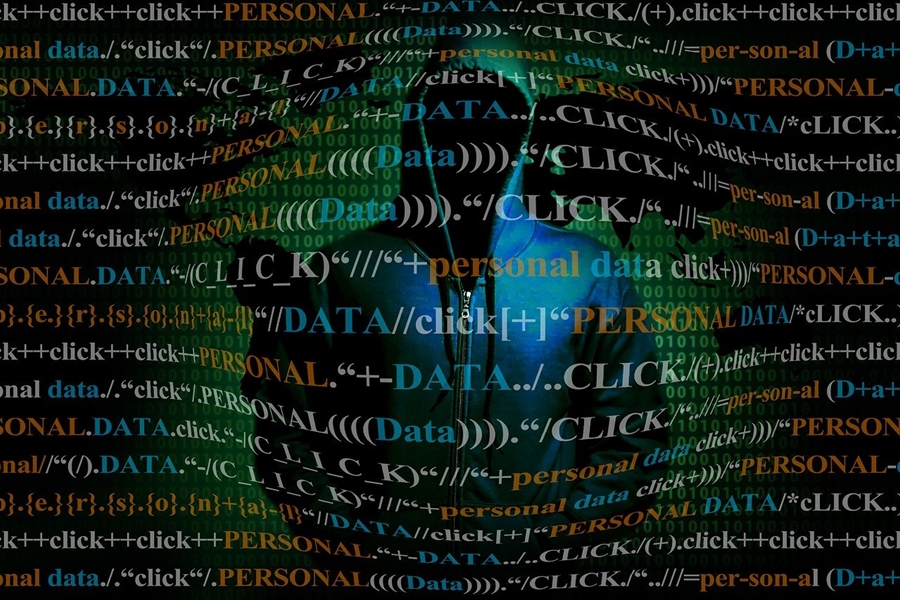

Trong số khoảng 1,3 triệu tệp do nhóm tin tặc Play công khai, khoảng 5% (65.000 tài liệu) có liên quan đến Cơ quan Quản lý Liên bang. Hầu hết (95%) các tài liệu này ảnh hưởng đến các đơn vị hành chính của Bộ Tư pháp và Cảnh sát Liên bang (FDJP), bao gồm: Văn phòng Tư pháp Liên bang, Văn phòng Cảnh sát Liên bang, Ban Thư ký Nhà nước về các vấn đề di cư và Trung tâm dịch vụ công nghệ thông tin nội bộ ISC- FDJP. Chỉ hơn 3% dữ liệu bị rò rỉ đến từ Bộ Quốc phòng, Bảo vệ Dân sự và Thể thao Liên bang (DDPS), phần còn lại liên quan đến một số cơ quan khác thuộc Chính phủ Thụy Sĩ.

Khoảng 5.000 tệp tài liệu chứa thông tin nhạy cảm, bao gồm dữ liệu cá nhân (tên, địa chỉ email, số điện thoại), chi tiết kỹ thuật, thông tin mật và mật khẩu tài khoản. Trong khi đó, các thông tin kỹ thuật như tài liệu về hệ thống công nghệ thông tin, tài liệu phần mềm hoặc mô tả kiến trúc được lưu giữ trong 278 tệp.

Tuy nhiên, báo cáo của NCSC không đánh giá nội dung của dữ liệu hoặc lý do tại sao một số dữ liệu nhất định bị rò rỉ. Một cuộc điều tra hành chính sẽ được hoàn thành vào cuối tháng 3/2024, sau đó Hội đồng Liên bang Thụy Sĩ sẽ được thông báo về kết quả và nhận được khuyến nghị về cách xử lý.

Về nhóm mã độc tống tiền Play

Nhóm mã độc tống tiền Play được cho là có trụ sở tại Nga. Theo một báo cáo kết hợp được Chính phủ Mỹ và Úc công bố vào tháng 12/2023, nhóm tin tặc này đã thực hiện khoảng 300 cuộc tấn công từ tháng 6/2022 đến tháng 10/2023, nhắm mục tiêu vào nhiều doanh nghiệp và cơ sở hạ tầng quan trọng ở Bắc Mỹ, Nam Mỹ và châu Âu.

Nhóm mã độc tống tiền Play thường sử dụng mô hình tống tiền kép và các kỹ thuật truy cập ban đầu của nó, từ lạm dụng tài khoản hợp lệ và khai thác các ứng dụng công khai cho đến sử dụng các dịch vụ bên ngoài như giao thức máy tính từ xa (RDP) và mạng riêng ảo (VPN).

Hồng Đạt

(Tổng hợp)