Phần mềm độc hại FormBook sử dụng trình tải MalVirt để tránh bị phát hiện

Các nhà nghiên cứu cho biết: "Các trình tải đó được đặt tên là MalVirt, sử dụng ảo hóa đã được xáo trộn để chống phân tích và tránh bị phát hiện cùng với bộ cài Windows Process Explorer".

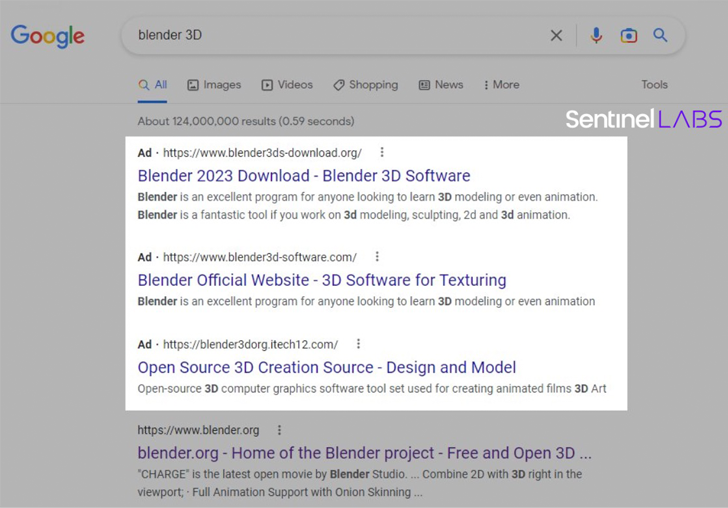

Việc chuyển sang chiến dịch quảng cáo độc hại lợi dụng Google là ví dụ mới nhất về cách tin tặc tìm ra các phương thức khác để phát tán mã độc kể từ khi Microsoft công bố kế hoạch chặn việc thực thi macro trong Office theo mặc định trong các tệp được tải xuống từ Internet. Quảng cáo độc hại đã phải sử dụng cách thức thông qua các công cụ tìm kiếm với hy vọng lừa người dùng đang tìm kiếm các phần mềm phổ biến như Blender và sẽ vô tình tải xuống trojan độc hại.

MalVirt được triển khai trong trình cài đặt .NET sử dụng trình bảo vệ ảo hóa KoiVM hợp pháp cho các ứng dụng .NET để che giấu hành vi của chúng và phát tán mã độc FormBook. Bên cạnh việc kết hợp các kỹ thuật chống phân tích cùng với chống phát hiện để tránh thực thi trong máy ảo hoặc môi trường sandbox ứng dụng, các trình cài đặt được phát hiện đã sử dụng một phiên bản KoiVM sửa đổi, bổ sung các lớp che giấu nhằm khiến việc giải mã trở nên khó khăn hơn.

Cả FormBook và chủng loại mới của nó là Xloader đều triển khai nhiều tính năng như ghi nhật ký bàn phím, đánh cắp ảnh chụp màn hình, thu thập thông tin đăng nhập web và các thông tin đăng nhập khác cũng như dàn dựng phần mềm độc hại bổ sung.

Quảng cáo độc hại được giả mạo dưới hình thức là phần mềm phổ biến Blender

Các nhà nghiên cứu cho biết: “Để đối phó với việc Microsoft chặn macro Office theo mặc định trong các tài liệu từ Internet, tin tặc đã chuyển sang các phương pháp phát tán phần mềm độc hại thay thế và gần đây nhất là quảng cáo độc hại. Từ đó cho thấy tin tặc đang đầu tư nhiều nỗ lực vào việc tránh bị phát hiện và ngăn chặn phân tích".

Trong vài tháng qua, các nhà nghiên cứu đã nhận thấy việc lạm dụng quảng cáo tìm kiếm của Google để phát tán các phần mềm độc hại ngày càng tăng, bao gồm IcedID, Raccoon, Rhadamanthys và Vidar. Họ cũng cho rằng có khả năng tin tặc đã bắt đầu bán quảng cáo độc hại như một dịch vụ trên web đen.

Các phát hiện được đưa ra hai tháng sau khi phòng thí nghiệm bảo mật K7 có trụ sở tại Ấn Độ trình bày chi tiết về một chiến dịch lừa đảo sử dụng một trình cài đặt .NET để loại bỏ Remcos RAT và Agent Tesla bằng công nghệ ảo hóa KoiVM. Mới đây nhất là việc sử dụng các bổ trợ Visual Studio Tools cho Office (VSTO) làm phương tiện tấn công. Phần bổ trợ VSTO có thể đính kèm cùng với tài liệu Office (VSTO cục bộ) hoặc được thêm vào từ một vị trí từ xa khi tài liệu VSTO-Bearing Office được mở (VSTO từ xa). Tuy nhiên, điều này có thể yêu cầu bỏ qua các cơ chế bảo mật cần được sự đồng ý của người dùng.

Nguyễn Chân