Tại sao phải cập nhật bản vá lỗ hổng phần mềm?

Có thể hiểu bản chất lỗ hổng phần mềm chính là những khiếm khuyết của phần mềm, những khiếm khuyết này nếu không được phát hiện và sửa chữa kịp thời có thể bị kẻ xấu lợi dụng tấn công.

Để hình dung rõ hơn, xin lấy ví dụ như sau: nhà hàng xóm của bạn bị kẻ trộm đột nhập, lấy cắp hết tài sản. Nguyên nhân được xác định là do cửa sổ thiết kế không đảm bảo, song sắt quá yếu và kẻ trộm đã cắt được dễ dàng để đột nhập vào bên trong. Như vậy cửa sổ ngôi nhà này đã có khiếm khuyết mà chủ nhà không biết. Về phía mình, bạn phát hiện ra cửa sổ nhà mình cũng được thiết kế giống hệt như thế. Điều đó có nghĩa là hôm sau kẻ trộm cũng có thể vào nhà bạn theo cách tương tự. Bạn quyết định tiến hành sửa chữa khiếm khuyết bằng cách gia cố cửa sổ với song sắt khỏe hơn. Tương tự như vậy, đối với phần mềm thì khiếm khuyết được gọi là “lỗ hổng” và việc sửa chữa khiếm khuyết chính là “cập nhật bản vá”.

Như vậy, khi một bản vá được đưa ra cũng có nghĩa là nhà sản xuất đã phát hiện ra phần mềm tồn tại lỗ hổng (khiếm khuyết) có thể bị khai thác. Việc cập nhật bản vá lúc này là cực kỳ quan trọng đối với sự an toàn của người sử dụng. Nếu bạn không cập nhật các bản vá kịp thời thì hacker sẽ dễ dàng đột nhập vào máy tính của bạn. Cũng giống như nếu không sửa chữa kịp thời khiếm khuyết của cửa sổ trong ví dụ nêu trên, ngày hôm sau, nhà bạn cũng dễ dàng bị kẻ trộm đột nhập giống như nhà hàng xóm.

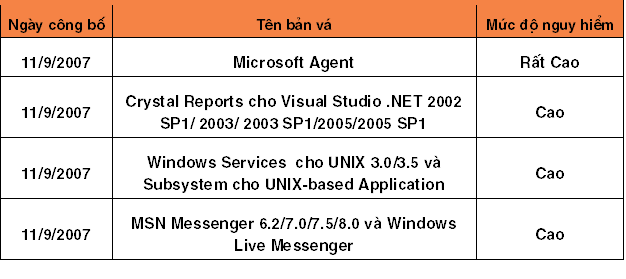

Bản vá các lỗ hổng của Microsoft tháng 9/2007

Ngày 11/9/2007, Microsoft đưa ra 4 bản vá cho các lỗ hổng phần mềm mới đựợc phát hiện trong tháng này. Lợi dụng những lỗ hổng đó, hacker có thể tạo ra các cuộc tấn công chiếm quyền kiểm soát máy tính nạn nhân, nâng quyền truy nhập hệ thống, cài đặt các mã độc hại, đánh cắp những thông tin cá nhân quan trọng.

Microsoft Agent là một phần mềm trong hệ điều hành Microsoft Windows cho phép các nhà phát triển nâng cao tính thân thiện ứng dụng của họ với người sử dụng. Với lỗ hổng trong việc xử lý URLs của một thành phần trong phần mềm này, các kẻ tấn công có thể tạo ra các URL độc hại. Khi người dùng truy cập vào các trang web và kích hoạt các URL này, sẽ gây nên một sự sai lệch về bộ nhớ cho phép kẻ tấn công chiếm quyền kiểm soát hệ thống từ xa. Lỗ hổng này chỉ tồn tại ở hệ điều hành Windows 2000 Service Pack 4.

Crystal Reports là một phần mềm trong bộ Visual Studio.NET cho phép thiết kế và tạo ra các bản thống kê, báo cáo từ một nguồn dữ liệu. Phần mềm này làm việc chủ yếu với các file RPT. Lợi dụng sai sót trong việc xử lí các file RPT của Crystal Report, kẻ tấn công tạo ra file RPT kèm theo mã độc hại, khi người dùng mở các file này, một kiểu khai thác tràn bộ đệm sẽ xảy ra và kết quả cho phép kẻ tấn công chiếm quyền điều khiển máy tính của người dùng. Visual Studio.NET được sử dụng rất rộng rãi trong lĩnh vực phát triển phần mềm, vì thế các lập trình viên nên chú ý hơn với lỗ hổng này.

Lỗ hổng trong phần mềm Windows Services for UNIX cũng có thể bị khai thác để nâng quyền sử dụng hệ thống. Từ một tài khoản quyền thấp, hacker sẽ tìm cách nâng quyền lên thành tài khoản quản trị, có thể cài đặt các chương trình, xem, xóa, thay đổi được dữ liệu trên máy tính. Phần mềm này bị khai thác khi xử lý không triệt để các kết nối cho phép thực thi file nhị phân với quyền người dùng nhất định.

MSN Messenger và Windows Live Messenger được rất nhiều người dùng máy tính biết tới với chức năng hội thoại trực tuyến. Lỗ hổng mới trong phần mềm cho phép kẻ tấn công chiếm toàn quyền điều khiển máy tính từ xa. Nguy cơ bị tấn công xảy ra khi người dùng chấp nhận một lời mời chat video từ kẻ tấn công.

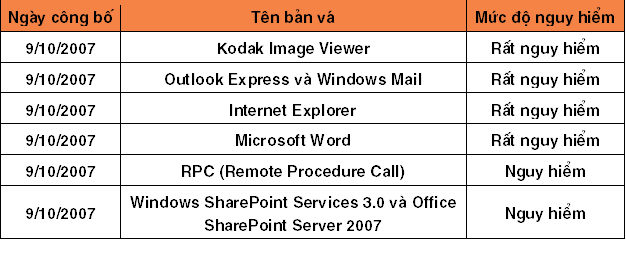

Bản vá các lỗ hổng của Microsoft tháng 10/2007

Ngày 9/10/2007, Microsoft vừa đưa ra 6 bản vá cho các lỗ hổng phần mềm của Microsoft Word, Internet Explorer và một số sản phẩm khác. Lợi dụng những lỗ hổng trên, hacker có thể thực hiện tấn công chiếm quyền kiểm soát máy tính cá nhân, tấn công từ chối dịch vụ, nâng quyền truy nhập hệ thống.

Kodak Image Viewer là một phần mềm trên hệ điều hành Microsoft Windows được dùng để xem, chỉnh sửa, chia sẻ các tập tin ảnh. Lợi dụng việc không kiểm tra tính đúng đắn của file ảnh, kẻ tấn công có thể tạo ra các tập tin ảnh dị dạng, chứa mã độc hại và lừa người dùng mở chúng ra. Hậu quả là hacker có thể chiếm quyền kiểm soát máy tính của nạn nhân.

Outlook Express và Windows Mail là hai phần mềm tiện ích được sử dụng rộng rãi trong lĩnh vực thư điện tử. Lợi dụng sai sót do không kiểm soát triệt để các giới hạn biên trong thư viện inetcomm.dll khi xử lý giao thức NNTP (Network News Transfer Protocol), hacker có thể khai thác lỗ hổng tràn bộ đệm, chiếm quyền điều khiển từ xa toàn bộ hệ thống.

Cũng cho phép hacker chiếm quyền điều khiển hệ thống là hai lỗ hổng của các phần mềm Microsoft Word và Internet Explorer. Với lỗ hổng của Micosoft Word, nguy cơ xảy ra khi người sử dụng mở một tập tin word chứa mã độc hại. Trình duyệt Internet Explorer cũng tồn tại một số lỗ hổng nghiêm trọng: lỗi cho phép hiển thị thông tin giả mạo ngay cả khi thanh địa chỉ là trang web đáng tin cậy, lỗi trong quản lý hàng đợi file download khi xử lý đồng thời nhiều yêu cầu kích hoạt một file download. Người sử dụng có thể bị tấn công vào những lỗ hổng này khi truy nhập những website có gắn mã độc hại của kẻ xấu.

Với lỗ hổng của RPC (Remote Procedure Call) trên Windows, hacker với ý đồ xấu sẽ liên tục gửi các gói tin RPC dị dạng đến hệ thống của nạn nhân, khiến hệ thống bị tê liệt.

Bản vá cuối cùng của tháng này dành cho Windows SharePoint Services 3.0 và Microsoft Office SharePoint Server 2007. SharePoint được biết đến như một nền tảng quản lý văn bản, nó được sử dụng để chứa các web sites, tạo nên các ứng dụng web, wikis và blogs... Ba phần mềm chính của SharePoint bao gồm: Windows SharePoint Services (WSS), Microsoft Office SharePoint Server (MOSS) và Microsoft Office SharePoint Designer (MOSD). Với lỗ hổng mới được phát hiện trong WSS 3.0 và MOSS 2007, hacker tạo ra các tấn công XSS - cross-site scripting, thực thi một cách tùy ý các tập tin HTML chứa mã độc ngay trên trình duyệt của người sử dụng.

Do tính chất phổ biến của các phần mềm trên, nguy cơ bị khai thác nhằm chiếm quyền điều khiển, ăn cắp thông tin hay phát tán mã độc hại là rất cao. Do vậy, nên cần phải cập nhật bản vá mới nhất cho các phần mềm trên theo 2 cách:

1. Bạn bấm vào “Start” và chọn Windows Update, để hệ điều hành tự động cập nhật các bản vá lỗi.