Phát hiện lỗ hổng trên bộ định tuyến TP-Link Gaming khiến người dùng có thể bị tấn công bằng mã từ xa

Lỗ hổng có mã định danh CVE-2024-5035, điểm CVSS 10,0, ảnh hưởng đến tất cả các phiên bản firmware của bộ định tuyến từ phiên bản 1_1.1.6 trở về trước. Lỗ hổng này đã được vá trong phiên bản 1_1.1.7 phát hành vào ngày 24/5/2024.

Công ty bảo mật ONEKEY (Đức) đã báo cáo ngày 26/5 cho biết: “Bằng cách khai thác thành công lỗ hổng này, tin tặc có thể thực thi lệnh tùy ý trên thiết bị với các quyền nâng cao”.

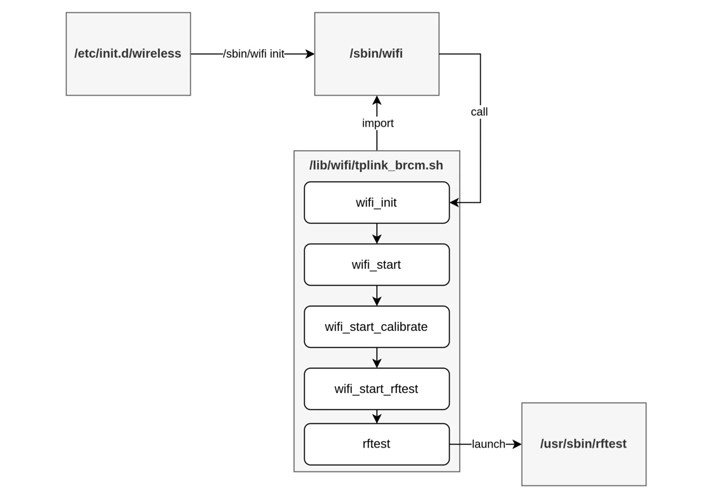

Lỗ hổng bắt nguồn từ một tệp nhị phân liên quan đến kiểm tra tần số vô tuyến "rftest" được khởi chạy khi khởi động và mở một trình theo dỗi (network listener) trên các cổng TCP 8888, 8889 và 8890, do đó cho phép kẻ tấn công không cần xác thực có thể thực thi mã từ xa.

Mặc dù dịch vụ mạng được thiết kế để chỉ chấp nhận các lệnh bắt đầu bằng "wl" hoặc "nvram get", ONEKEY cho biết hạn chế này có thể bị bỏ qua một cách dễ dàng bằng cách chèn thêm câu lệnh vào sau các ký tự đặc biệt như ‘;’ , ‘&’ , hoặc ‘|’ (ví dụ: "wl;id;").

Bản sửa lỗi được triển khai trong phiên bản 1_1.1.7 Build 20240510 giải quyết lỗ hổng bằng cách loại bỏ bất kỳ lệnh nào chứa các ký tự đặc biệt này.

Để giảm thiểu nguy cơ bị tấn công, người dùng cần kiểm tra và cập nhật ngay lên phiên bản firmware mới nhất cho thiết bị của mình trong trường hợp bị ảnh hưởng.

Tiết lộ này xuất hiện vài tuần sau khi các lỗ hổng bảo mật cũng được ONEKEY phát hiện trong bộ định tuyến Delta Electronics DVW W02W2 industrial Ethernet (CVE-2024-3871) và Ligowave networking gear (CVE-2024-4999) có thể cho phép kẻ tấn công thực thi lệnh từ xa với đặc quyền nâng cao.

Điều đáng chú ý là những lỗ hổng này vẫn chưa được vá do chúng không còn được hỗ trợ bảo trì, khiến người dùng bắt buộc phải thực hiện các bước thích hợp để hạn chế truy cập đến giao diện quản trị nhằm giảm khả năng bị khai thác.

Hà Phương