Phần mềm độc hại mới DUCKTAIL chuyên xâm nhập tài khoản Facebook Business

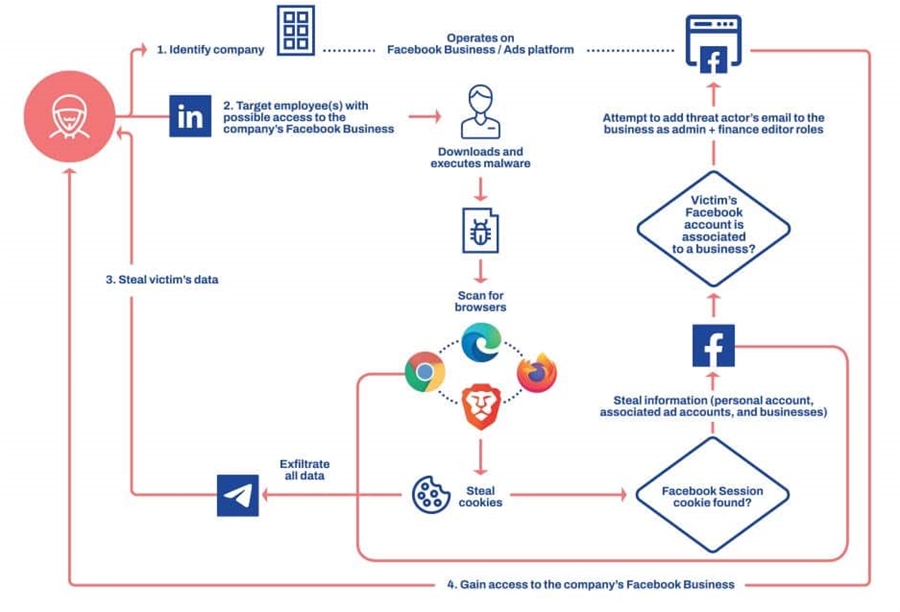

WithSecure tin rằng nhóm tin tặc này đã thăm dò tính năng bảo mật của Facebook trong 3 năm và đã điều chỉnh thành công DUCKTAIL để đối phó với những thay đổi của mạng xã hội này. Nhóm nghiên cứu cũng khẳng định rằng, nhóm tin tặc đến từ Việt Nam đã hoạt động từ năm 2018 và tập trung vào Facebook từ nửa cuối năm 2021 với mục tiêu chính là các cá nhân có vai trò quản lý, tiếp thị kỹ thuật số, truyền thông kỹ thuật số và nhân sự trong các công ty.

Cách thức hoạt động của DUCKTAIL

Báo cáo của WithSecure nêu rõ: “Phần mềm độc hại này được thiết kế để đánh cắp cookie của trình duyệt và lợi dụng các phiên đăng nhập đã xác thực để lấy cắp thông tin từ tài khoản Facebook của nạn nhân và cuối cùng là chiếm đoạt bất kỳ tài khoản Facebook Business nào mà nạn nhân có đủ quyền truy cập. DUCKTAIL được lưu trữ trên các dịch vụ Đám mây như MediaFire, iCloud và Dropbox và phân phối đến các cá nhân được nhắm mục tiêu thông qua LinkedIn vì họ thường có tài khoản doanh nghiệp Facebook".

Phần mềm độc hại DUCKTAIL được lưu trữ trên iCloud

DUCKTAIL được viết bằng nền tảng .NET Core, một tệp nhị phân được thiết kế để sử dụng Telegram để ra lệnh và kiểm soát, đồng thời trích xuất dữ liệu. WithSecure đã xác định được 8 kênh Telegram được sử dụng cho mục đích này.

Nếu nạn nhân mở một liên kết độc hại, DUCKTAIL sẽ quét máy tính bị nhiễm để tìm trình duyệt và trích xuất cookie cho biết các phiên Facebook đã được xác thực để sử dụng, nhằm giành quyền truy cập vào các tài khoản đó. Việc điều khiển DUCKTAIL được xử lý thông qua dịch vụ nhắn tin Telegram, sử dụng hệ thống Telegram Bot và dữ liệu cá nhân cũng được gửi lại cho tin tặc theo cách này.

Cụ thể, các phiên bản mới của DUCKTAIL chạy một vòng lặp vô hạn cho phép liên tục lọc các bản cập nhật và cookie mới từ tài khoản Facebook của nạn nhân để tương tác với nó và tạo ID email với quyền truy cập quản trị. Đó là cách tin tặc có toàn quyền kiểm soát tài khoản và chỉnh sửa thẻ tín dụng doanh nghiệp hoặc các chi tiết tài chính khác như giao dịch, phương thức thanh toán,... Các tài khoản bị tấn công có thể cung cấp cho tin tặc rất nhiều thông tin, bao gồm mã 2FA, địa chỉ IP và vị trí địa lý, chi tiết tài chính và số thẻ tín dụng,…

Cách thức hoạt động của DUCKTAIL

Bảo vệ khỏi phần mềm độc hại DUCKTAIL

Cách tốt nhất để bảo vệ người dùng khỏi phần mềm độc hại DUCKTAIL là cảnh giác khi mở email và tệp đính kèm từ những người gửi không xác định và tránh nhấp vào các liên kết trong email.

Bên cạnh đó, người dùng không truy cập liên kết hoặc tải xuống tệp đính kèm do người dùng ẩn danh gửi thông qua tính năng trò chuyện LinkedIn hoặc Facebook Messenger. Người dùng cũng nên sử dụng mật khẩu mạnh và xác thực hai yếu tố bất cứ khi nào có thể.

Song song, người dùng cần thường xuyên cập nhật thiết bị của mình với các bản cập nhật mới nhất để giảm nguy cơ bị nhiễm DUCKTAIL hay bất kỳ phần mềm độc hại nào khác.

Quốc Trường