Mã độc WannaCry: cơ chế hoạt động và cách phòng chống

WannaCry là gì?

WannaCry là một loại mã độc tống tiền (ransomware), với các tên gọi khác nhau như WannaCrypt0r 2.0 hay WCry. Phần mềm độc hại này mã hóa dữ liệu của máy tính và ngăn cản người dùng truy cập dữ liệu trên đó cho đến khi tin tặc nhận được tiền chuộc. Các chuyên gia cho rằng, mã độc này nguy hiểm vì, nó hỗ trợ tin tặc “giữ” dữ liệu của người dùng làm “con tin” để tống tiền các cá nhân hoặc tổ chức/doanh nghiệp. Việc làm này được cho là hiệu quả hơn việc đánh cắp hoặc xóa đi dữ liệu trên máy tính.

Cơ chế hoạt động của WannaCry

Khi được cài đặt vào máy tính, WannaCry sẽ tìm kiếm các tập tin (thông thường là các tập tin văn bản) trong ổ cứng và mã hóa chúng, sau đó để lại cho chủ sở hữu một thông báo yêu cầu trả tiền chuộc nếu muốn giải mã dữ liệu. Mã độc WannaCry khai thác lỗ hổng của hệ điều hành Windows mà Cơ quan An ninh Quốc gia Mỹ (NSA) đã nắm giữ. Tội phạm mạng đã sử dụng chính những công cụ của NSA để phát tán và lây lan mã độc.

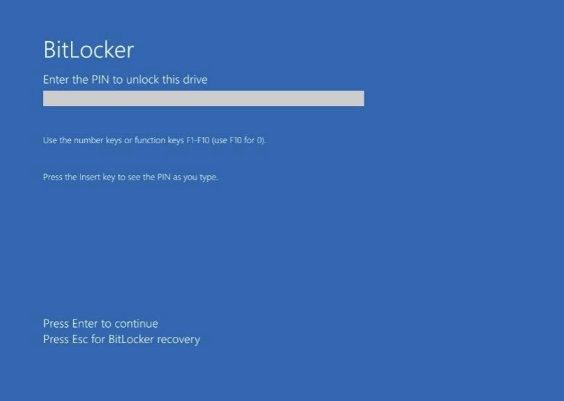

Khi bị nhiễm mã độc WannaCry, người dùng sẽ khó phát hiện, cho đến khi nhận được thông báo cho biết máy tính đã bị khóa và các tập tin đã bị mã hóa. Để khôi phục dữ liệu, người dùng cần phải trả một khoản tiền ảo Bitcoin trị giá khoảng 300 USD cho kẻ tấn công. Sau 3 ngày chưa thanh toán, mức tiền chuộc sẽ tăng lên gấp đôi và sau thời hạn 7 ngày, dữ liệu của người dùng sẽ bị mất. Màn hình của máy tính bị nhiễm WannaCry sẽ hiển thị đầy đủ thông tin để người dùng thanh toán, chạy đồng hồ đếm ngược thời gian và được thể hiện bằng 28 ngôn ngữ khác nhau.

.jpg)

Cách WannaCry lây nhiễm trên diện rộng

WannaCry có 2 cách thức lây lan chính:

Cách 1: Phát tán qua phương thức thông thường là đính kèm vào các bản “bẻ khóa” của phần mềm rồi chia sẻ lên các trang web có nhiều người truy cập. Mục đích là để người dùng tải về và kích hoạt hoặc truy cập vào các trang web độc hại để lây nhiễm mã độc. Về mặt kỹ thuật, WannaCry phát tán qua các mạng lưới phát tán mã độc và bộ khai thác Exploit Kit.

Cách 2: Lây lan qua mạng LAN bằng cách khai thác các lỗ hổng EternalBlue của dịch vụ SMB mà NSA phát triển bí mật, nhưng sau đó đã bị nhóm tin tặc ShadowBroker đánh cắp và phát hành công khai. Cách này đã làm cho WannaCry lây lan một cách nhanh chóng trên toàn thế giới.

Nhiều quốc gia bị tấn công liên tục

Cuộc tấn công mã độc này đã làm ảnh hưởng đến hàng triệu người dùng. Theo số liệu được công bố trên kênh truyền hình BBC của Anh, chỉ trong thời gian ngắn, cuộc tấn công này đã gây ảnh hưởng tới hơn 150 quốc gia trên thế giới, khiến khoảng 200 nghìn hệ thống mạng bị ảnh hưởng, trong đó có Việt Nam. Đây được coi là một trong những cuộc tấn công mạng gây thiệt hại lớn nhất từ trước tới nay.

Mạng lưới dịch vụ y tế quốc gia Anh (NHS) bị tê liệt trên quy mô lớn vào ngày 12/5/2017 khi bị tấn công bởi mã độc WannaCry. Vụ tấn công gây xáo trộn các hoạt động của NHS trong việc chăm sóc sức khỏe các bệnh nhân. Cơ sở dữ liệu của mạng lưới NHS bị đóng băng, các nhân viên y tế không thể truy cập đến dữ liệu của các bệnh nhân. Lịch hẹn của rất nhiều bệnh nhân đều bị hủy bỏ. Tin tặc yêu cầu mạng lưới này phải trả 230 bảng Anh cho mỗi máy tính để mở khóa và trong thời hạn 7 ngày, nếu không chi trả, các dữ liệu sẽ bị xóa. Ngày 13/5/2017, Chính phủ Anh công bố, 97% cơ sở thuộc mạng lưới NHS đã được khôi phục và NHS đã hoạt động trở lại bình thường.

Đức, Nga, Tây Ban Nha, Mỹ... là những quốc gia cũng bị ảnh hưởng nặng nề bởi các cuộc tấn công mạng trên quy mô lớn. Tại Đức, mã độc này tấn công vào ngành đường sắt gây ảnh hưởng cho một số nhà ga và quầy bán vé. Tại Nga, mã độc này đã tấn công hệ thống công nghệ thông tin ngành đường sắt, nhưng chưa gây ảnh hưởng đến vận hành. Mã độc này cũng lây nhiễm vào một số ngân hàng ở Nga, nhưng chưa có phát hiện nào cho thấy rò rỉ thông tin dữ liệu khách hàng.

Riêng với Tây Ban Nha, mã độc này đã nhằm đến một hãng viễn thông lớn là Telefonica, ảnh hưởng đến một số máy tính của nhà mạng này. Tuy vậy, đại diện hãng này cho biết, vụ tấn công vẫn chưa ảnh hưởng đến thông tin dữ liệu của khách hàng.

Theo bản đồ theo dõi các vùng bị WannaCry tấn công do Intel lập, các quốc gia bị ảnh hưởng nghiêm trọng bao gồm các nước thuộc khu vực ở Châu Âu, Mỹ và Trung Quốc.... Tại Việt Nam, Hà Nội và TP. Hồ Chí Minh cũng xuất hiện trên bản đồ khu vực bị ảnh hưởng.

Ngày 13/5/2017, Trung tâm Ứng cứu khẩn cấp máy tính Việt Nam (VNCERT) đã có công văn gửi các đơn vị chuyên trách về an toàn thông tin về việc theo dõi, ngăn chặn kết nối máy chủ điều khiển mã độc WannaCry.

Ngày 16/5/2017, theo thống kê từ Hệ thống giám sát virus của Bkav, tại Việt Nam đã có hơn 1.900 máy tính bị lây nhiễm mã độc tống tiền WannaCry. Trong đó, gần 1.600 máy tính được ghi nhận thuộc 243 tổ chức, doanh nghiệp và gần 300 máy tính là của người sử dụng cá nhân.

Các chuyên gia Bkav cho biết, với khoảng 52% máy tính tại Việt Nam (tức gần 4 triệu máy tính) chưa được vá lỗ hổng EternalBlue, các máy tính này có thể bị nhiễm WannaCry nếu tin tặc mở rộng việc tấn công.

Cảnh báo và khuyến nghị

Trung tâm Công nghệ thông tin và Giám sát an ninh mạng, Ban Cơ yếu Chính phủ đã đưa ra hướng dẫn cách ngăn ngừa và giảm thiểu thiệt hại do WannaCry gây ra như sau:

Đối với cá nhân:

- Thực hiện cập nhật hệ điều hành Windows đang sử dụng. Riêng đối với các máy tính sử dụng Windows XP, sử dụng bản cập nhật mới nhất dành riêng cho phiên bản này, hoặc tìm kiếm theo từ khóa bản cập nhật KB4012598 trên trang chủ của Microsoft.

- Cập nhật các chương trình antivius đang sử dụng. Đối với các máy tính chưa có phần mềm antivirus cần tiến hành cài đặt và sử dụng ngay một phần mềm antivirus có bản quyền.

- Cẩn trọng khi nhận được email có đính kèm và các đường dẫn lạ được gửi trong email, trên các mạng xã hội, công cụ chat....

- Cần thận trọng khi mở các tệp tin đính kèm tệp ngay cả khi nhận được từ những địa chỉ quen thuộc. Sử dụng các công cụ kiểm tra phần mềm độc hại trực tuyến hoặc có bản quyền trên máy tính với các file này trước khi mở chúng.

- Không mở các đường dẫn có đuôi .hta hoặc đường dẫn có cấu trúc không rõ ràng, các đường dẫn rút gọn.

- Thực hiện biện pháp sao lưu (dự phòng) dữ liệu quan trọng.

Đối với tổ chức, doanh nghiệp:

Các quản trị viên hệ thống cần thực hiện các nội dung sau:

- Kiểm tra các máy chủ và tạm thời khóa (block) các dịch vụ đang sử dụng các cổng 445/137/138/139.

- Tiến hành các biện pháp cập nhật sớm, phù hợp theo đặc thù các máy chủ Windows của tổ chức. Tạo các bản snapshot đối với các máy chủ ảo đề phòng việc bị tấn công.

- Có biện pháp cập nhật các máy trạm đang sử dụng hệ điều hành Windows.

- Cập nhật cơ sở dữ liệu cho các máy chủ Antivirus Endpoint đang sử dụng. Đối với hệ thống chưa sử dụng các công cụ này thì cần triển khai sử dụng các phần mềm Endpoint có bản quyền và cập nhật ngay cho các máy trạm.

- Tận dụng các giải pháp đảm bảo an toàn thông tin đang có sẵn trong tổ chức như Firewall, IDS/IPS, SIEM... để theo dõi, giám sát và bảo vệ hệ thống trong thời điểm nhạy cảm này. Cập nhật các bản vá từ các hãng bảo mật đối với các giải pháp đang có sẵn. Thực hiện ngăn chặn, theo dõi các tên miền được mã độc WannaCry sử dụng để xác định được các máy tính bị nhiễm trong mạng để có biện pháp xử lý kịp thời.

- Thực hiện các biện pháp lưu trữ dữ liệu quan trọng.

- Liên hệ với các cơ quan chức năng cũng như các tổ chức, doanh nghiệp trong lĩnh vực an toàn thông tin để được hỗ trợ khi cần thiết.

|

Công cụ giải mã Wannacry miễn phí Chìa khóa giải mã WannaCry Adrien Guinet, một chuyên gia bảo mật người Pháp đã phát hiện ra cách miễn phí để lấy lại những dữ liệu đã bị WannaCry mã hóa. Công cụ này hoạt động trên các nền tảng Windows XP, Windows 7, Vista, Windows Server 2003 và Windows 2008. Lược đồ mã hóa của WannaCry hoạt động bằng cách tạo ra một cặp khóa trên máy tính của nạn nhân, dựa trên các số nguyên tố. Cặp này gồm một khóa công khai và một khóa cá nhân để mã hóa và giải mã những dữ liệu hệ thống trên máy tính. Nhằm ngăn chặn nạn nhân tìm được khóa cá nhân để tự mở khóa các tệp tin bị khóa, WannaCry đã gỡ bỏ chìa khóa này khỏi hệ thống khiến nạn nhân không thể tiếp cận việc giải mã, buộc phải trả tiền cho kẻ tấn công để được trả lại dữ liệu. Theo Guinet, WannaCry sẽ không xóa các số nguyên tố khỏi bộ nhớ trước khi đóng băng bộ nhớ liên kết. Dựa trên phát hiện này, Guinet đã tạo được công cụ giải mã WannaCry mang tên WannaKey. Chương trình sẽ tìm mọi cách để trích xuất được cặp nhóm số nguyên tố được sử dụng trong công thức tạo mã từ bộ nhớ. Tuy nhiên, để phương pháp này hiệu quả cần hai điều kiện: máy tính của nạn nhân chưa khởi động lại lần nào kể từ lần nhiễm mã độc và bộ nhớ liên kết chưa bị xóa hay định dạng lại. Công cụ giải mã WannaCry - WanaKiwi Benjamin Delpy, một lập trình viên cũng đã tạo ra được công cụ giải mã WannaCry dễ sử dụng, có tên là WannaKiwi, dựa trên những phát hiện của Guinet, giúp đơn giản hóa quá trình giải mã những tệp tin bị WannaCry mã hóa. Công cụ này được cung cấp miễn phí cho các nạn nhân tải về máy, cài đặt và chạy trên các máy nhiễm mã độc thông qua giao diện dòng lệnh cmd. Các chuyên gia bảo mật cũng lưu ý, công cụ trên tuy không hiệu quả với tất cả các máy, nhưng vẫn là giải pháp mang đến hy vọng cho các nạn nhân của WannaCry để lấy lại dữ liệu. |

Hồng Loan

(tổng hợp)